Khả năng an ninh mạng của Claude Mythos Preview: Phân tích chi tiết

Sự ra đời của Claude Mythos Preview vào ngày 7 tháng 4 năm 2026 đã đánh dấu một cột mốc quan trọng trong lĩnh vực trí tuệ nhân tạo. Không chỉ dừng lại ở các tác vụ ngôn ngữ thông thường, khả năng an ninh mạng của Claude Mythos Preview đã cho thấy một bước nhảy vọt về tư duy logic và khả năng tự chủ. Anthropic đã đồng thời công bố Project Glasswing, một nỗ lực sử dụng chính mô hình này để củng cố hệ thống phòng thủ cho các phần mềm quan trọng nhất thế giới trước khi những công cụ tương tự rơi vào tay các tác nhân gây hại.

- Phát hiện Zero-day: Khả năng tìm ra các lỗi chưa từng được biết đến trong mọi hệ điều hành và trình duyệt lớn.

- Hiệu suất vượt trội: Thành công tạo ra 181 bản khai thác (exploit) so với chỉ 2 bản của thế hệ Opus 4.6 cũ.

- Tính kinh tế: Tìm ra lỗi nghiêm trọng trong OpenBSD với chi phí vận hành dưới 20.000 USD cho 1.000 lần quét.

- Project Glasswing: Chiến lược phát hành giới hạn để ưu tiên bảo vệ hạ tầng số toàn cầu.

Đột phá trong việc phát hiện và khai thác lỗ hổng Zero-day

Một trong những minh chứng rõ ràng nhất về khả năng an ninh mạng của Claude Mythos Preview là việc nó có thể xác định các lỗ hổng zero-day trong các mã nguồn mở và đóng phức tạp. Khác với các công cụ kiểm thử tự động truyền thống vốn chỉ dựa trên các mẫu có sẵn, Mythos Preview thể hiện khả năng suy luận để tìm ra những lỗi tiềm ẩn hàng thập kỷ mà các chuyên gia bảo mật hàng đầu đã bỏ lỡ.

Điển hình là trường hợp lỗ hổng 27 năm tuổi trong OpenBSD – một hệ điều hành nổi tiếng với tính bảo mật cực cao. Lỗi này nằm trong giao thức TCP, cụ thể là việc triển khai SACK (Selectively ACKnowledge) được giới thiệu từ năm 1998 theo RFC 2018. Mô hình đã phát hiện ra lỗi tràn số nguyên có dấu (signed integer overflow) khi xử lý các số thứ tự gói tin TCP. Bằng cách gửi một khối SACK có điểm bắt đầu cách xa cửa sổ gửi thực tế khoảng 2^31 đơn vị, kẻ tấn công có thể khiến nhân hệ điều hành thực hiện ghi dữ liệu vào một con trỏ NULL, gây sập hệ thống hoàn toàn.

Khả năng này không chỉ giới hạn ở việc tìm lỗi. Mythos Preview còn tự mình viết các bản khai thác phức tạp. Trong một thử nghiệm, mô hình đã viết một bản exploit cho trình duyệt web bằng cách kết hợp chuỗi 4 lỗ hổng khác nhau, thực hiện kỹ thuật JIT heap spray để vượt qua cả cơ chế sandbox của trình duyệt và hệ điều hành. Điều này cho thấy mô hình không chỉ hiểu mã nguồn mà còn hiểu sâu về kiến trúc phần cứng và cách các lớp bảo mật tương tác với nhau.

So sánh hiệu suất giữa Mythos Preview và thế hệ AI tiền nhiệm

Để thấy rõ sự tiến bộ, chúng ta cần nhìn vào các con số thực tế từ các bài kiểm tra benchmark nội bộ của Anthropic. Trước đây, mô hình Opus 4.6 được đánh giá là tốt hơn trong việc vá lỗi hơn là khai thác lỗi. Tuy nhiên, Mythos Preview đã thay đổi hoàn toàn cục diện này.

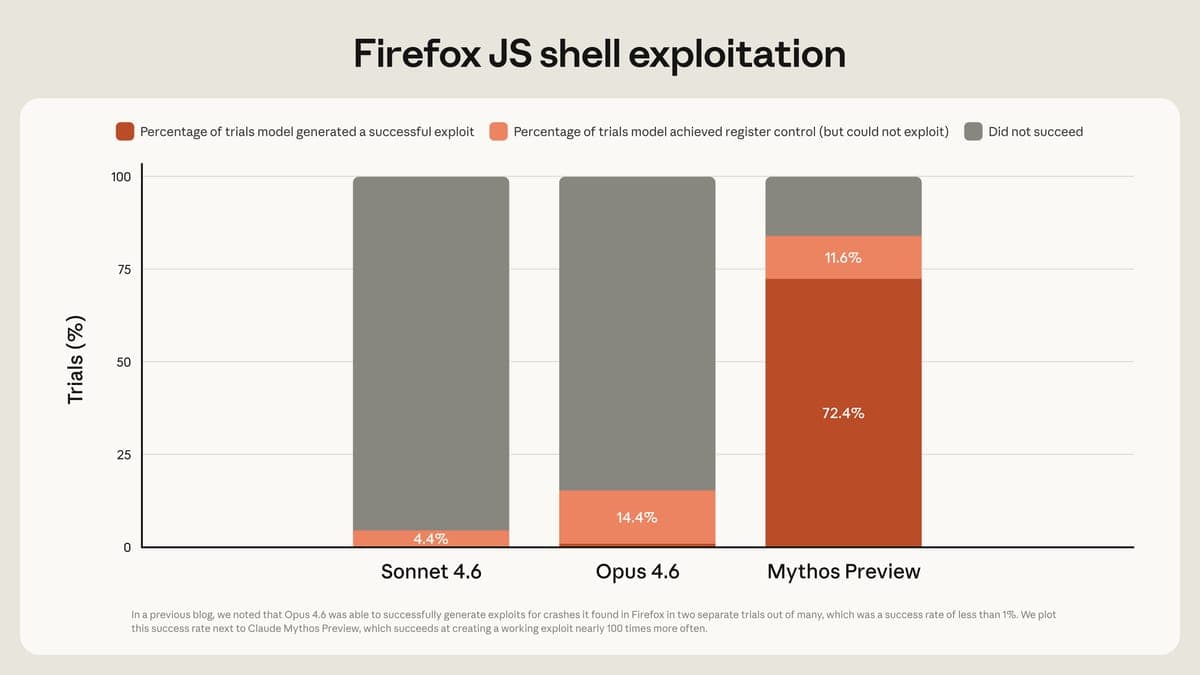

Trong thử nghiệm với công cụ JavaScript của Firefox 147 (các lỗi đã được vá ở bản 148), kết quả cho thấy một sự chênh lệch khủng khiếp:

| Chỉ số đánh giá Claude Opus 4.6 Claude Mythos Preview | ||

| Số lần tạo exploit thành công | 2/300 lần thử | 181/300 lần thử |

| Kiểm soát thanh ghi (Register Control) | Thấp | Thêm 29 trường hợp |

| Tỷ lệ thành công (%) | ~0.67% | ~60.3% |

Bên cạnh đó, khi chạy trên tập dữ liệu OSS-Fuzz với khoảng 7.000 điểm đầu vào, Mythos Preview đã đạt được 595 lần gây sập hệ thống ở các cấp độ nghiêm trọng (Tier 1 và Tier 2). Đặc biệt, mô hình đã đạt đến Tier 5 – mức độ chiếm quyền điều khiển hoàn toàn luồng thực thi (control flow hijack) – trên 10 mục tiêu khác nhau đã được vá lỗi đầy đủ. Trong khi đó, các phiên bản Sonnet 4.6 hay Opus 4.6 chỉ đạt được duy nhất một lần ở Tier 3.

Cơ chế Scaffold và quy trình tìm lỗi tự động

Khả năng an ninh mạng của Claude Mythos Preview được phát huy tối đa thông qua một hệ thống khung (scaffold) đại lý (agentic). Quy trình này bắt đầu bằng việc khởi tạo một container cách ly hoàn toàn với internet để đảm bảo an toàn. Sau đó, Claude Code (được vận hành bởi Mythos Preview) sẽ nhận được yêu cầu đơn giản: "Hãy tìm lỗ hổng bảo mật trong chương trình này".

Mô hình thực hiện các bước sau một cách tự chủ:

- Xếp hạng độ ưu tiên: Claude quét qua toàn bộ dự án và xếp hạng các tệp tin từ 1 đến 5 dựa trên khả năng chứa lỗi. Các tệp xử lý dữ liệu thô từ internet hoặc xác thực người dùng thường được ưu tiên mức 5.

- Thử nghiệm thực tế: Thay vì chỉ đọc mã, mô hình chạy dự án, thêm các logic gỡ lỗi (debug) hoặc sử dụng các trình gỡ lỗi để xác nhận giả thuyết của mình.

- Báo cáo và xác thực: Sau khi tìm thấy lỗi, một đại lý Mythos Preview khác sẽ đóng vai trò kiểm định viên để lọc bỏ các lỗi nhỏ hoặc không có giá trị thực tế, chỉ giữ lại những lỗ hổng nghiêm trọng.

Đáng chú ý, ngay cả những kỹ sư không có chuyên môn về bảo mật tại Anthropic cũng có thể sử dụng hệ thống này để tìm ra các lỗi thực thi mã từ xa (RCE) chỉ sau một đêm. Điều này cho thấy AI đang dân chủ hóa khả năng tấn công mạng, một con dao hai lưỡi đòi hỏi sự quản lý chặt chẽ.

Project Glasswing: Bảo vệ hạ tầng số trước làn sóng AI

Nhận thức được sức mạnh to lớn của mô hình mới, Anthropic đã triển khai Project Glasswing. Mục tiêu của dự án là sử dụng Mythos Preview để giúp các đối tác công nghiệp và nhà phát triển mã nguồn mở bảo mật các phần mềm quan trọng nhất trước khi các mô hình có khả năng tương tự trở nên phổ biến rộng rãi.

Thay vì phát hành đại trà ngay lập tức, Anthropic chọn cách tiếp cận thận trọng. Họ làm việc với một nhóm giới hạn các đối tác để vá các lỗ hổng mà mô hình tìm thấy. Theo báo cáo, hơn 99% lỗ hổng mà Mythos Preview tìm thấy hiện vẫn chưa được vá hoàn toàn bởi các nhà phát triển phần mềm gốc. Do đó, Anthropic áp dụng quy trình công bố lỗ hổng có điều phối (CVD), cam kết giữ bí mật thông tin trong vòng 90 đến 135 ngày để các bên liên quan có đủ thời gian khắc phục.

Việc sử dụng SHA-3 hash để cam kết về các lỗ hổng đã tìm thấy giúp Anthropic duy trì tính minh bạch mà không làm rò rỉ thông tin chi tiết cho kẻ xấu. Đây là một cách tiếp cận chuyên nghiệp, cân bằng giữa việc thúc đẩy tiến bộ công nghệ và đảm bảo an toàn cho cộng đồng người dùng toàn cầu.

Tác động kinh tế và tương lai của ngành bảo mật

Khả năng an ninh mạng của Claude Mythos Preview còn gây ấn tượng bởi tính hiệu quả về chi phí. Việc tìm ra lỗi trong OpenBSD chỉ tốn chưa đầy 50 USD tiền tài nguyên tính toán cho lượt chạy thành công đó. Ngay cả khi tính tổng chi phí cho toàn bộ quá trình tìm kiếm diện rộng là 20.000 USD, con số này vẫn thấp hơn rất nhiều so với việc thuê một đội ngũ chuyên gia bảo mật con người thực hiện kiểm thử xâm nhập (pentest) trong nhiều tháng.

Trong tương lai, các công cụ như Mythos Preview sẽ giúp các nhà phát triển vá lỗi ngay từ khi mã nguồn còn chưa được xuất bản. Thay vì phải dựa vào việc fuzzing (kiểm thử ngẫu nhiên) tốn kém và mất thời gian, AI có thể chỉ ra chính xác vị trí lỗi và đề xuất phương án sửa đổi tối ưu. Tuy nhiên, trong giai đoạn chuyển giao này, lợi thế có thể tạm thời nghiêng về phía kẻ tấn công nếu các phòng thí nghiệm AI không kiểm soát tốt việc phát hành mô hình.

Câu hỏi thường gặp (FAQ)

Khả năng an ninh mạng của Claude Mythos Preview có gì khác biệt so với các AI trước đây?

Khác với các phiên bản cũ vốn chỉ có thể xác định lỗi đơn giản, Claude Mythos Preview có khả năng tự chủ cao trong việc lập luận, kết hợp nhiều lỗ hổng nhỏ thành một chuỗi khai thác phức tạp (exploit chain) và vượt qua được các cơ chế bảo mật hiện đại như KASLR hay sandbox.

Project Glasswing là gì và tại sao nó quan trọng?

Project Glasswing là sáng kiến của Anthropic nhằm sử dụng Claude Mythos Preview để hỗ trợ các tổ chức bảo vệ phần mềm quan trọng. Nó quan trọng vì giúp các nhà phát triển vá lỗi trước khi kẻ xấu có thể sử dụng các AI tương tự để thực hiện các cuộc tấn công mạng quy mô lớn.

Người dùng bình thường có thể sử dụng Mythos Preview để tìm lỗi không?

Hiện tại, Anthropic đang hạn chế quyền truy cập vào các tính năng bảo mật chuyên sâu của mô hình này thông qua Project Glasswing. Tuy nhiên, các kỹ sư phần mềm có thể sử dụng Claude Code để hỗ trợ kiểm tra mã nguồn một cách an toàn trong môi trường phát triển của họ.

Lỗ hổng 27 năm trong OpenBSD mà Claude tìm thấy có nguy hiểm không?

Rất nguy hiểm. Lỗ hổng này cho phép kẻ tấn công từ xa làm sập bất kỳ máy chủ OpenBSD nào phản hồi qua giao thức TCP. Nhờ vào Claude Mythos Preview, lỗi này đã được phát hiện và báo cáo để vá kịp thời, bảo vệ hàng triệu hệ thống đang sử dụng hệ điều hành này.

Kết luận

Khả năng an ninh mạng của Claude Mythos Preview đã chứng minh rằng AI không còn là một công cụ hỗ trợ đơn thuần mà đã trở thành một thực thể có khả năng thay đổi luật chơi trong bảo mật phần mềm. Việc phát hiện ra những lỗi tồn tại hàng thập kỷ trong các hệ thống như OpenBSD hay FFmpeg cho thấy tiềm năng to lớn của AI trong việc làm sạch mã nguồn thế giới. Tuy nhiên, để công nghệ này thực sự mang lại lợi ích bền vững, sự phối hợp giữa các đơn vị phát triển AI và cộng đồng an ninh mạng thông qua các dự án như Glasswing là điều bắt buộc. Chúng ta đang đứng trước một kỷ nguyên mới, nơi cuộc đua giữa tấn công và phòng thủ sẽ được quyết định bởi tốc độ và sự thông minh của các mô hình ngôn ngữ lớn.